Dans cet article, vous apprendrez tout sur les empreintes TLS et comment Bright Data, une entreprise proposant des services de collecte de données web, de déblocage et de Proxy, les utilise pour masquer les Proxys et améliorer le Scraping web.

Comprendre le fingerprinting TLS

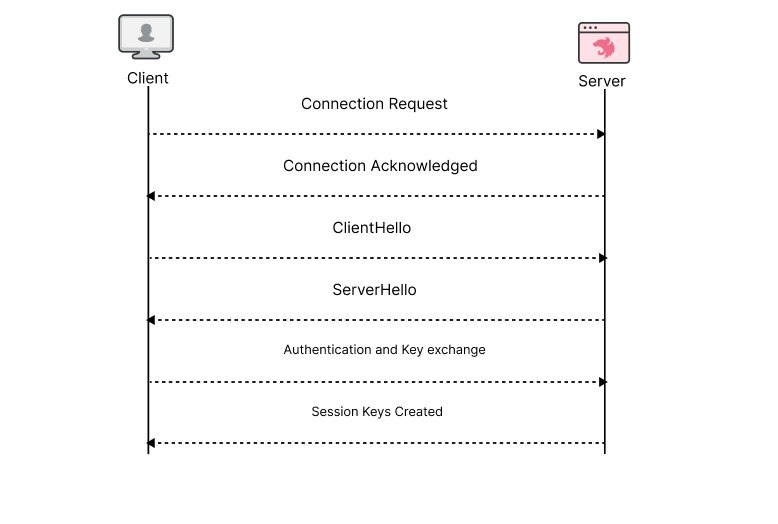

TLS est un protocole de cryptage populaire couramment utilisé dans les réseaux informatiques pour sécuriser les connexions entre les clients web et les serveurs. Lorsque vous commencez à explorer et à communiquer avec des sites web sécurisés sur Internet, le processus démarre par une poignée de main TLS :

Votre navigateur web ou votre client commence par une demande de connexion qui doit être acceptée par le serveur. La poignée de main TLS commence alors lorsque le client envoie un message ClientHello au serveur du site web. Ce message contient des informations sur les capacités et les préférences du navigateur web, telles que les suites de chiffrement prises en charge, les extensions et les versions TLS. Le serveur du site web reçoit ce message et compare la liste des suites de chiffrement contenue dans le message ClientHello avec la liste des chiffrements pris en charge par le serveur. Le serveur répond ensuite avec son propre message Hello, contenant son protocole TLS, la suite de chiffrement choisie et le certificat de sécurité du serveur, qui comprend la clé de chiffrement publique du serveur.

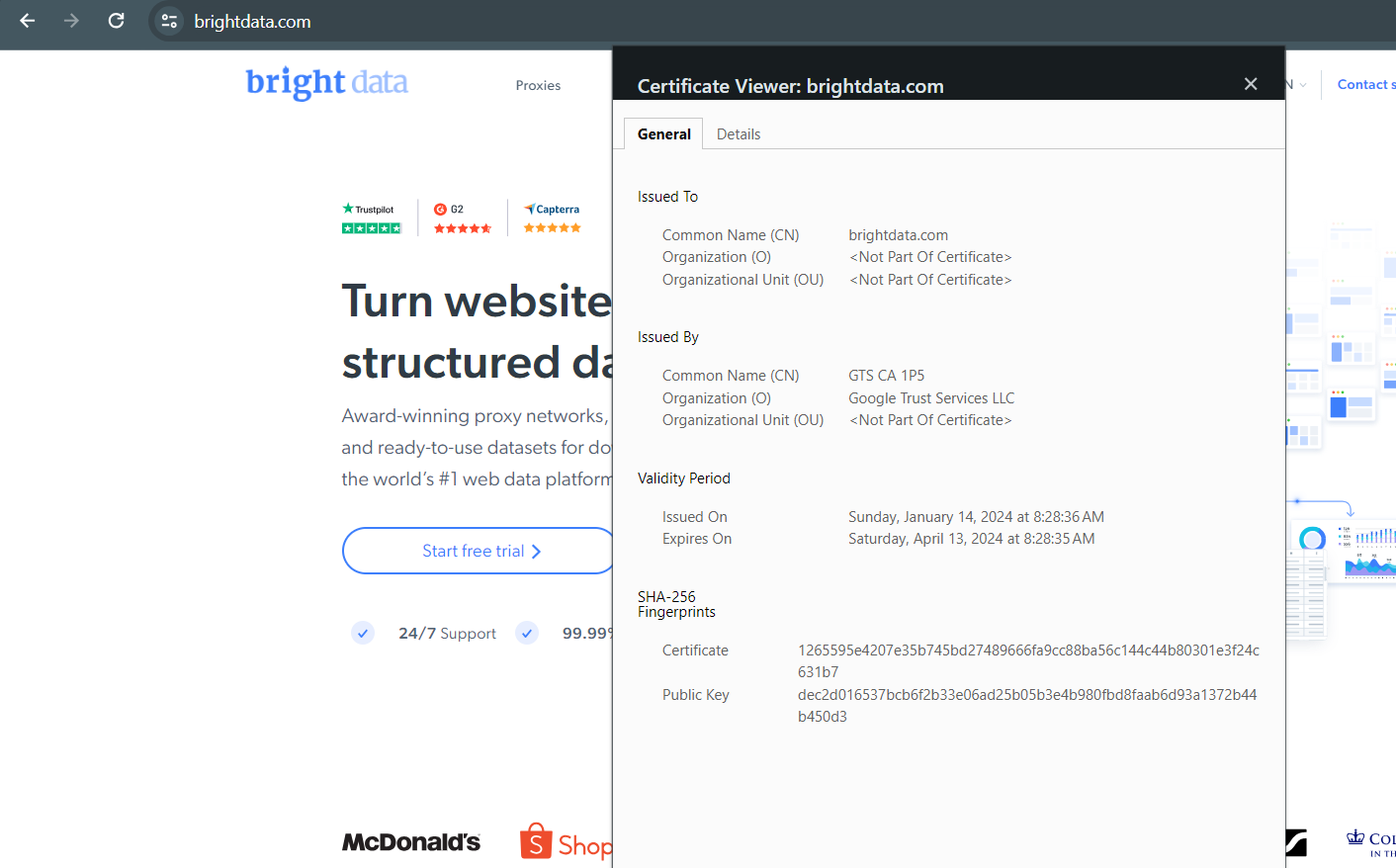

Le client vérifie le certificat de sécurité du serveur auprès de l’autorité de certification qui l’a émis, puis répond avec une clé secrète pré-maîtresse, qui est cryptée à l’aide de la clé publique du serveur web. Le serveur décrypte la clé secrète pré-maîtresse, et le client et le serveur peuvent tous deux générer une clé de session, créant ainsi une connexion sécurisée pour la navigation web. Par exemple, voici le certificat TLS qui est envoyé lorsque vous ouvrez https://brightdata.com/:

Chaque navigateur Web ou client utilise une bibliothèque TLS différente avec une combinaison unique de suites de chiffrement et d’extensions prises en charge. Par exemple, Firefox s’appuie sur la bibliothèque Network Security Services (NSS) ; Chrome utilise BoringSSL, une bibliothèque TLS open source créée par Google ; Python utilise la bibliothèque OpenSSL ; Safari utilise Secure Transport, l’implémentation TLS personnalisée d’Apple ; et Microsoft Edge utilise Schannel.

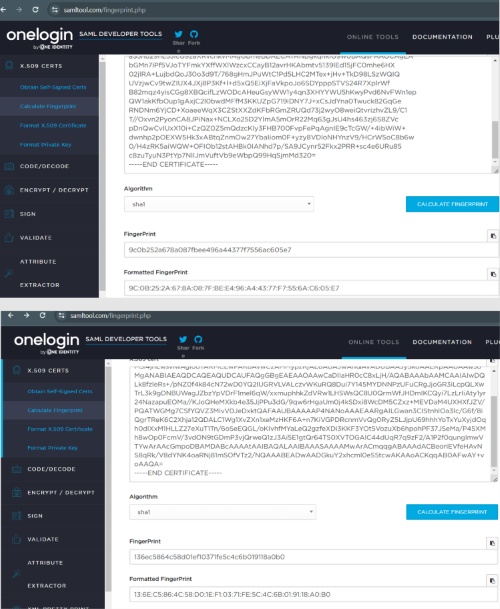

À partir des informations contenues dans le message Hello d’un client, il est possible de calculer une empreinte TLS et de la comparer à la configuration attendue de la bibliothèque TLS pour les différents navigateurs Web :

Cette empreinte digitale peut être utilisée pour aider à identifier les clients, leurs navigateurs Web et leurs systèmes d’exploitation. Elle permet également de surveiller les requêtes anormales lorsque les en-têtes des utilisateurs ne correspondent pas à leur empreinte digitale TLS.

Empreinte TLS et anonymat du Proxy

L’empreinte TLS est une autre méthode parmi une série de tentatives continues des entreprises et organisations web pour contrôler et sécuriser efficacement leur trafic web. Elle vise à empêcher les bots, les clients web et des régions entières d’accéder à des données ou à du contenu. Il ne suffit plus de masquer votre adresse IP, de changer de Proxy, de supprimer ou de modifier les en-têtes des agents utilisateurs, car l’empreinte TLS peut toujours être utilisée pour identifier les caractéristiques sous-jacentes du client sur la base d’autres paramètres de handshake, même si les informations de l’agent utilisateur sont masquées. Chaque tentative de connexion peut être référencée par rapport à une multitude d’empreintes TLS et classée comme trafic anormal.

Bien que le fingerprinting TLS soit une mesure de sécurité viable pour votre trafic web, son efficacité n’est pas absolue. À mesure que de plus en plus d’organisations créent et utilisent des mesures anti-bots qui utilisent la technologie de fingerprinting TLS, de nouvelles méthodes pour contourner le fingerprinting TLS sont créées.

Les services de Proxy visent souvent à mélanger le trafic des utilisateurs avec le trafic légitime afin d’éviter la détection ou le blocage. Compte tenu des mesures de fingerprinting TLS, certains services de Proxy, comme Bright Data, fournissent des Proxys qui imitent les empreintes TLS des clients ou des applications couramment utilisés, ce qui rend le trafic Proxy similaire à des connexions authentiques, renforçant ainsi l’anonymat.

Bright Data utilise le fingerprinting TLS comme composant de ses API de Scraping web. Grâce à des empreintes TLS simulées du trafic web de clients authentiques, les produits de Bright Data garantissent que votre activité web est impossible à distinguer de celle des utilisateurs réguliers accédant aux ressources web. Ils affichent un taux de réussite constant et sont continuellement mis à jour par l’équipe de Bright Data afin de garantir des performances élevées et constantes. De plus, les Proxys résidentiels de Bright Data sont basés sur de véritables utilisateurs Internet résidents, ce qui vous permet de contourner les restrictions régionales.

Empreintes digitales TLS et Scraping web

Outre son double rôle de contrôle et de sécurisation du trafic web pour les entreprises web et d’amélioration de l’anonymat des utilisateurs de services Proxy, l’empreinte TLS offre aux organisations une nouvelle perspective pour analyser et explorer leur trafic web.

Grâce au TLS fingerprinting, de nouveaux modèles de trafic web peuvent être identifiés et classés en trafic web authentique ou artificiel. Les requêtes répétées provenant de Scrapers ou de bots peuvent être identifiées par leur empreinte TLS et leur accès aux sites web peut être restreint. De plus, le trafic des bots qui présente un appariement incohérent entre l’empreinte TLS et la classe d’appareil (système d’exploitation, nom du navigateur ou version du navigateur) peut être facilement identifié comme suspect. Par exemple, un Scraper web peut projeter des en-têtes de navigateur appartenant à un client Firefox, mais ses requêtes peuvent ne pas afficher l’empreinte TLS correspondante que les navigateurs Firefox ont généralement.

Pour renforcer cette fonctionnalité de sécurité, les services anti-scraping collectent des compilations complètes d’empreintes digitales TLS et utilisent ces listes pour identifier les signatures TLS courantes de type navigateur et mettre sur liste noire les empreintes digitales courantes de Scraping web. De plus, avec la mise en œuvre des empreintes digitales TLS dans les mesures anti-scraping, les plateformes de collecte de données telles que Bright Data conservent également une collection d’empreintes digitales TLS, en exploitant ces empreintes digitales d’utilisateurs web réels pour imiter plus efficacement le trafic web authentique.

Bright Data utilise les empreintes TLS en explorant les sites web cibles et en analysant les techniques d’empreintes spécifiques qu’ils utilisent pour restreindre le trafic. Bright Data propose également une API Web Scraper, un Navigateur de scraping et le Web Unlocker. Le Web Unlocker de Bright Data est une solution composite qui évite la détection et les restrictions des sites web cibles et garantit un taux de réussite de 99 % même pour les sites web cibles les plus sophistiqués. Il offre une gestion des proxys et un rendu JavaScript pour vous donner un accès constant aux sites web de votre choix. Le Web Unlocker gère également la Résolution de CAPTCHA, les rotations d’IP, les nouvelles tentatives de requêtes et la gestion des cookies et des empreintes digitales, vous permettant ainsi de contourner les techniques de blocage des sites web en temps réel.

Empreinte TLS et transmission de données

Enfin, l’empreinte TLS est une méthode rapide et efficace pour identifier les clients utilisateurs. Elle est non invasive et n’entrave pas la communication, contrairement aux contrôles de sécurité et aux restrictions tels que les CAPTCHA, les formulaires de connexion/authentification et les contrôles DPI (Deep Packet Inspection). Lorsque vous utilisez l’empreinte TLS comme contrôle de sécurité, votre connexion web gère et traite la transmission des données sans nécessiter de décryptage.

De nombreux sites web utilisent des contrôles non invasifs, tels que l’empreinte TLS, l’adresse IP et l’analyse du comportement des utilisateurs, avant de déclencher leurs mesures de sécurité plus restrictives. Projeter une empreinte TLS valide pour la sécurité du trafic web est un bon moyen d’éviter de déclencher des contrôles invasifs et des restrictions de transmission de données.

Bright Data garantit une transmission fluide des données en générant des poignées de main TLS personnalisées au niveau du réseau et en générant dynamiquement des en-têtes d’agent utilisateur et d’autres paramètres de trafic web afin d’imiter les requêtes des navigateurs réels. Le Bright Data Web Unlocker optimise l’accès aux sites web et la transmission des données en gérant intelligemment les empreintes digitales, les en-têtes et l’émulation, garantissant ainsi une collecte de données efficace et discrète.

Conclusion

L’empreinte TLS est un outil polyvalent qui peut être utilisé à la fois pour le Scraping web et pour lutter contre le scraping. Elle permet aux organisations d’améliorer leur analyse des modèles de trafic web et de mieux identifier les activités potentiellement malveillantes. De plus, les entreprises qui se concentrent sur la collecte de données peuvent tirer parti des empreintes TLS pour s’intégrer de manière transparente dans le trafic d’un site web cible, améliorant ainsi l’anonymat des Proxys et les efforts de Scraping web.

Le Bright Data Web Unlocker, le Navigateur de scraping et le Web Scraper API sont des exemples pratiques de l’empreinte digitale TLS en action, démontrant ses avantages en matière d’anonymat et de Scraping web. Bright Data utilise des techniques automatisées imitant l’empreinte digitale pour débloquer les contenus géo-restreints et vous fournir un accès anonyme aux ressources en ligne. Le réseau de Proxys résidentiels Bright Data imite les empreintes TLS courantes des utilisateurs réels afin d’améliorer l’efficacité et la fiabilité de votre scraping. Cela permet aux utilisateurs de naviguer rapidement et en toute sécurité tout en évitant les mesures de détection et d’anti-scraping.